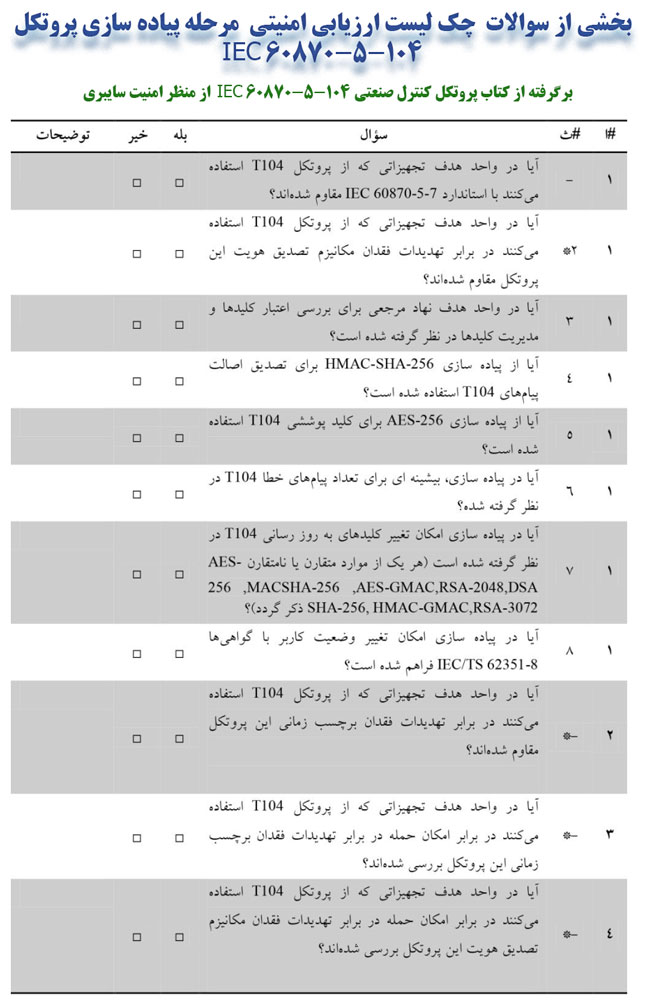

در تصویر فوق بخشی از سوالات چک لیست ارزیابی امنیتی مرحله پیاده سازی پروتکل کنترل صنعتی IEC 60870-5-104 را مشاهده می کنیم. استفاده از سوالات چک لیست ها یکی از روش های مرسوم در ارزیابی امنیتی سامانه های مختلف است که به شکل دستی یا نرم افزاری انجام می شود. این چک لیست بخشی از فصل 4 کتاب «پروتکل کنترل صنعتی IEC 60870-5-104 از منظر امنیت سایبری» است در از طریق این لینک می توانید با آن آشنا شوید.

پروتکل IEC 60870-5-104 که به طور مخفف در این کتاب به آن T104 گفته می شود در استاندارد مرجع با عنوان کلی «دسترسی به شبکه با استفاده از روشهای انتقال استاندارد» مطرح است که مشخص کننده نحوه استفاده از پروتکل TCP/IP در این استاندارد است. این استاندارد ضمیمه جهت سیستمهای اسکادای برق طراحی شد و به عنوان یک واسط باز TCP/IP برای ارتباط بین تجهیزات مختلف در شبکههای اینترانت و اینترنت استفاده میشود . یکی از مهمترین ویژگیهای مورد توجه پروتکل T104 امکان ارتباط با شبکههای استاندارد (به ویژه شبکههای TCP/IP) است که اجازه انتقال همزمان دادههای چندین دستگاه و خدمت را میدهد. T104 کاربردهای متعددی در صنایع و زیرساخت های حیاتی از جمله انتقال دستورهای مستقیم، انتقال فوری دادهها، انتقال داده در صورت نیاز، همزمان سازی ساعت و انتقال فایل را فراهم میکند[1].