در حال حاضر غالب صنایع پتروشیمی از سامانههای کنترل و اتوماسیون صنعتی، برای نظارت و کنترل فرآیندهای صنعتی استفاده مینمایند. این سامانهها درگذشته بهصورت جدا از سایر سامانهها، ازجمله شبکههای داخلی و جهانی اینترنت به کار گرفته میشدند و این امر روشی در امن سازی این سامانهها قلمداد میگردید. اتکا فراوان به این ممیزه، تولیدکنندگان و مصرفکنندگان این سامانهها را از پرداختن به سایر لایههای امنیتی غافل کرده بود.

در سامانههای جدید از پروتکلها و نقاط دسترسی ارتباطی مشترک در شبکهها استفاده میگردد که این امر موجب دسترسی مستقیم و غیرمستقیم به این سامانهها از طریق شبکههای مختلف (سازمانی، اینترانت و اینترنت) گردیده و آنها را در مقابل تهدیدات سایبری آسیبپذیر نموده است.

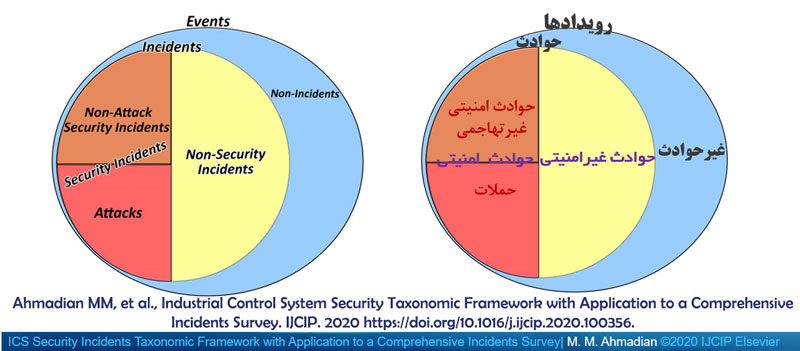

سامانههای کنترل و اتوماسیون صنعتی دلیل اهمیت بسیار بالای خود از حملات و رخدادهای سایبری بیبهره نبودهاند. در تحقیقات ما در دانشگاه صنعتی امیرکبیر و شرکت امان بر روی بالغبر 340حادثه و حمله سایبری به صنایع دنیا (از سال 1986 تا 2023) که در یکی از معتبرترین ژورنالهای امنیت زیرساختهای حیاتی دنیا نتایج آن به چاپ رسیده است(لینک) شاهد این بودیم که عدم آگاهی متولیان و کارمندان شرکتها و صنایع، عامل تأثیرگذاری در بروز اینگونه رخدادهای مخرب بوده است.

ازدسترفتن مانیتورینگ وضعیت شبکه از جمله تبعات حملات سایبری است. سامانه های گزارشدهی و رصد تجهیزات وضعیت جاری شبکه را نمایش داده و بهره بردار با تحلیل آن متوجه میشود آیا تجهیز نیازمند مداخله دستی همچون راه اندازی مجدد است یا خیر. مهاجم میتواند با ایجاد اخلال موقت یا مداوم در سامانههای رصد و گزارش دهی، امکان رصد و اصلاح شبکه را از بهره بردار سلب کند.