سطح مطلب : متوسط

--------------------------------

در سالهای اخیر توزیع و طراحی بدافزارها سوددهی بسیار بالایی را به ارمغان آورده است. در سالهای قبل عمدتاً طراحی بدافزارها با مقاصد کسب شهرت و یا بدنام کردن شرکت یا محصولی بود اما در سالهای اخیر این زمینه صنعتی بسیار درآمدزا شده است که بهوسیله مدلهای اقتصادی قابل توجیه است. ازاینرو فرایند انتشار و توزیع دز افزارها بسیار متحول شده است. در چندین سال قبل تنها تکنیک توزیع بدافزارها، تکنیک self-propagation بود. بهعنوانمثال یک کرمواره به کمک آسیبپذیریهای سمت سرور[1] سو استفاده میکرد و بدون اینکه از تعامل کاربران استفاده کند از طریق همین آسیبپذیری خود را از طریق شبکه توزیع میکرد. برای نخستین بار که کرمواره به کمک این آسیب سیستمی را آلوده میکرد از آن پی شروع به پویش سایر سیستمهای آسیبپذیر روی شبکه میکرد و سپس اقدام به انتشار و تکرار همین فراِیند میکرد [۴].

در طول سالیان اخیر آسیب پذیریهای سمت سرور بسیار کمتر شدهاند و تمرکز بدافزارها نیز بیشتر به سمت آسیبپذیرهای سمت مشتری[2] و تکنیکهای مهندسی اجتماعی سوق پیداکرده است. در حقیقت بدافزارها از آسیبپذیریهای سمت برنامههای کاربردی مشتری نظیر مرورگرها و پلاگین های آنها سو استفاده میکنند. استفاده از آسیبپذیرهای سمت مشتری و تکنیکهای مهندسی اجتماعی بهنوعی تعامل کاربر احتیاج دارد و این بدین مفهوم است که بهعنوانمثال توزیع بدافزار نیاز به این دارد که کاربر به یک وبسایت آلوده مراجعه کند و روی یک لینک آلوده کلیک کند یا یک ضمیمه آلوده ایمیل را باز کند. سؤالی که در اینجا مطرح میشود این است که چگونه بدافزارها برای انتشار خود در حد وسیع از آسیبپذیریها سمت مشتری استفاده میکنند [۴].

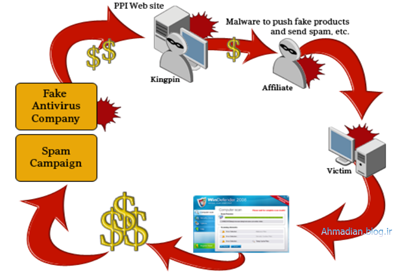

برای پاسخ به سؤال بالا باید مفهوم مدل PPI را معرفی کنیم که یک مفهوم جدید در دنیای سایبری نیست و ریشه آن به تبلیغات و بازاریابی برخط برمیگردد. مدل توزیع پرداخت به ازای هر نصب بر اساس اشتراک درآمد و حقالعمل پایهریزی شده است به این معنی که عموماً نویسنده بدافزار منابع و پهنای باند کافی برای انتشار بدافزارها در سطح وسیع ندارد ازاینرو از امکانات و وابستگیهای شبکه استفاده میکند. برای نصب بدافزار یک حقالعمل را به فرد نصب کننده میدهد. این گفته در شکل ذیل به تصویر کشیده شده است [۴].

در شکل بالا کاربر بدخواه Kingpin یک وبسایت PPI را راهاندازی میکند سپس عدهای را به خدمت میگیرد که درون وبسایت برای دسترسی به لینک بدافزار یا فایل دودویی[3] آن عضویت داشته باشند. Kingpin میتواند خود طراح بدافزار باشد یا اینکه آن را از کسی خریداری کرده باشد. در این مرحله افراد تحت امر kingpin اقدام به نصب بدافزارها بر روی سیستمهای قربانی به طرق مختلف میکنند و در عوض به ازای هر نصب موفق مبلغی را بهعنوان پاداش از Kingpin دریافت میکنند. البته عموماً در حملات اینگونه شخص Kingpin به طرقی توسط گروه یا سازمانهایی حمایت مالی میشود یا اینکه بعد از نصب بدافزار روی سیستم قربانی خود بدافزار به طرق مختلف ازجمله اخاذی یا فریب از طریق هراس افزارها همانطور که در شکل ذیل میبینید سبب تأمین مالی Kingpin میشود.

[1] server-side vulnerabilities

[2] client-side vulnerabilities

[3] Binary

[4]احمدیان مرج، محمد مهدی ، چارچوبی به منظور تشخیص باجگیرافزارها به کمک تحلیل رفتار پویای برنامه ,پایاننامه کارشناسی ارشد، دانشکده مهندسی کامپیوتر و فناوری اطلاعات، دانشگاه صنعتی امیرکبیر، ایران،1394

برای پاسخ به سؤال بالا باید مفهوم مدل PPI را معرفی کنیم که یک مفهوم جدید در دنیای سایبری نیست و ریشه آن به تبلیغات و بازاریابی برخط برمیگردد. مدل توزیع پرداخت به ازای هر نصب بر اساس اشتراک درآمد و حقالعمل پایهریزی شده است به این معنی که عموماً نویسنده بدافزار منابع و پهنای باند کافی برای انتشار بدافزارها در سطح وسیع ندارد ازاینرو از امکانات و وابستگیهای شبکه استفاده میکند. برای نصب بدافزار یک حقالعمل را به فرد نصب کننده میدهد. این گفته در شکل ذیل به تصویر کشیده شده است [۴].

مدل توزیع بدافزار به روش پرداخت به ازای هر نصب

در شکل بالا کاربر بدخواه Kingpin یک وبسایت PPI را راهاندازی میکند سپس عدهای را به خدمت میگیرد که درون وبسایت برای دسترسی به لینک بدافزار یا فایل دودویی[3] آن عضویت داشته باشند. Kingpin میتواند خود طراح بدافزار باشد یا اینکه آن را از کسی خریداری کرده باشد. در این مرحله افراد تحت امر kingpin اقدام به نصب بدافزارها بر روی سیستمهای قربانی به طرق مختلف میکنند و در عوض به ازای هر نصب موفق مبلغی را بهعنوان پاداش از Kingpin دریافت میکنند. البته عموماً در حملات اینگونه شخص Kingpin به طرقی توسط گروه یا سازمانهایی حمایت مالی میشود یا اینکه بعد از نصب بدافزار روی سیستم قربانی خود بدافزار به طرق مختلف ازجمله اخاذی یا فریب از طریق هراس افزارها همانطور که در شکل ذیل میبینید سبب تأمین مالی Kingpin میشود.

زنجیره توزیع

[1] server-side vulnerabilities

[2] client-side vulnerabilities

[3] Binary

[4]احمدیان مرج، محمد مهدی ، چارچوبی به منظور تشخیص باجگیرافزارها به کمک تحلیل رفتار پویای برنامه ,پایاننامه کارشناسی ارشد، دانشکده مهندسی کامپیوتر و فناوری اطلاعات، دانشگاه صنعتی امیرکبیر، ایران،1394