به لطف خدواند متعال، برگزاری سمینار تخصصی دیگر در حوزه امنیت سامانه های کنترل و اتوماسیون صنعتی، این بار در استان خوزستان ؛ باتشکر از سازمان پدافند غیرعامل کشور و افتای ریاست جمهوری؛ امیدواریم در حد بضاعت خود بتوانیم در جهت ارتقاء امنیت سایبری صنایع و زیرساختهای حیاتی کشور گامی درخور و شایسته برداریم.

نظر به اهمیت تهدیدات سایبری در حوزه صنایع حیاتی، حساس و مهم و تاریخچه حملات سایبری به کشور، توجه به حملات سایبری به صنایع و زیرساختهای حیاتی سایر کشورها باید در دستور کار مدیران صنعت و حراست، مسئولان و سرپرستان، کارشناسان فناوری اطلاعات و شبکههای کنترل صنعتی (واحدهای بهرهبردار، نگهداری و ...) قرار گیرد. در این گزارش که بسیار فوری گردآوری و ارائهشده است تلاش نمودیم که حمله اخیر بدافزار GreyEnergy به شبکههای کنترل و اتوماسیون صنعتی اکراین و لهستان را به شکل عمومی به اطلاع صنایع و زیرساختهای حیاتی کشور برسانیم.

GreyEnergy بدافزاری جدیدی است از نوع مانای پیشرفته (APT) که چند روز پیش برای اولین بار توسط شرکت امنیتی ESET شناساییشده است و هدف آن سامانههای کنترل صنعتی و زیرساختهای حیاتی است. عملیات اصلی این بدافزار جاسوسی سایبری است. تاریخ دقیق شناسایی این بدافزار 18 اکتبر 2018 است اما بر اساس شواهد موجود این بدافزار سه سال فعالیت میکرده است. طبق معمول بهعنوان اولین پایگاه اطلاعرسانی در کشور، در حوزه سامانههای کنترل صنعتی، این اطلاعرسانی را به شکل رایگان منتشر میکنیم، چراکه وظیفه ملی و شرعی خود میدانیم که در حد بضاعت خود برای ارتقاء امنیت سایبری کشور گام برداریم؛ امیدواریم اقدامات لازم برای پیشگیری از انتشار و گسترش این بدافزار در صنایع کشور صورت گیرد. در صورت گسترش آلودگی این بدافزار به داخل کشور قطعاً شاهد چالشهای اطلاعاتی جدیدی در برخی صنایع و زیرساختهای حیاتی کشور خواهیم بود. در بخش بعدی این سند به معرفی دوره آموزشی «الزامات امنیت در سامانههای کنترل صنعتی و اسکادا» خواهیم پرداخت.

در این گزارش به موارد ذیل پرداخته شده است:

1. مقدمه

2. حمله بدافزار GreyEnergy به زیرساختهای حیاتی صنعتی

2-1- گزارش بررسی اجمالی بدافزار GreyEnergy

2-2- جزئیات بیشتر بدافزار GreyEnergy

2-3- مروری بر بدافزار Blackenergy

2-4- توصیهها و راهحلهای امنیتی

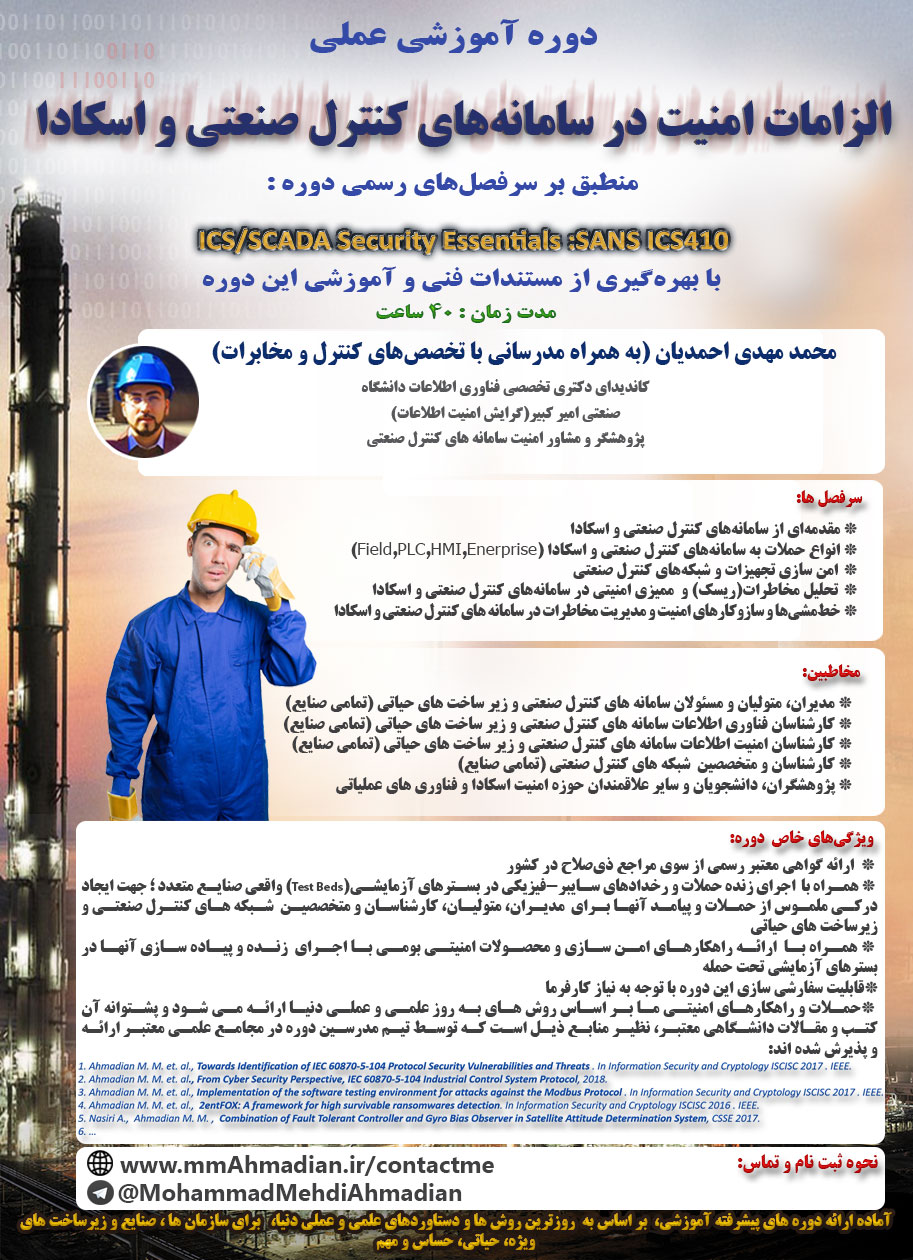

3. معرفی دوره آموزشی (40 ساعته): «الزامات امنیت در سامانههای کنترل صنعتی و اسکادا»

3-1- دستاورد علمی و عملی شرکتکنندگان از این دوره

3-2- سرفصلهای کلان این دوره

3-3- سرفصلهای جزئی این دوره (منطبق بر SANS ICS410-2016)

3-4- جزئیات این دوره آموزشی

3-5- مخاطبین

گزارش کامل این آسیب پذیری از طریق این لینک قابل دانلود است.

در این پست با توجه به تقاضای چند تن از کارشناسان و مدیران محترم صنایع و زیرساختهای حیاتی سند معرفی دوره آموزشی الزامات امنیت در سامانههای کنترل صنعتی و اسکادا را که در این پست معرفی کرده بودم را قرار میدهم. امیدوارم که در جهت معرفی جزییات این دوره مفید باشد.

جهت مشاهده و دانلود این سند بر روی این لینک کلیک نمایید.

چکیده این سند:

در حال حاضر غالب مراکز صنعتی و زیرساختهای حیاتی کشور در بخش صنایع، از سامانههای کنترل صنعتی، برای نظارت و کنترل فرآیندهای صنعتی استفاده مینمایند. این سامانهها درگذشته بهصورت جدا از سایر سامانهها، ازجمله شبکههای داخلی به کار گرفته میشدند و این امر روشی در امن سازی این سامانهها قلمداد میگردید. اتکا فراوان به این ممیزه، تولیدکنندگان و مصرفکنندگان این سامانهها را از پرداختن به سایر لایههای امنیتی غافل کرده بود. استفاده از معماری و پروتکلهای غیر امن و واسطهای غیراستاندارد را میتوان از نتایج این رویکرد دانست.

از آنجایی سامانههای کنترل صنعتی به شکل گسترده در زیرساختهای حیاتی کشورهای مختلف مورداستفاده قرار میگیرند، انتظار میرود که چالشها و آسیبپذیریهای امنیتی کمی داشته باشند؛ این در حالی است که واقعیت به گونهی دیگری است. در یک دهه گذشته به دلیل افزایش حملات سایبری به زیرساختهای حیاتی، امنیت سامانههای کنترل و اتوماسیون صنعتی بسیار موردتوجه قرارگرفته است.

حملات موفقی نظیر Stuxnet، Industroyer، Triton و VPNFilter بهوضوح وضعیت امنیت سایبری صنایع را نشان دادهاند. آیا به همان سهولتی که میتوان به یک شبکه غیرصنعتی نفوذ و حمله نمود، به یک شبکه صنعتی نیز میتوان نفوذ کرد؟ آیا واقعاً میتوان تمامی حملات فراگیر در حوزه فناوری اطلاعات را در حوزه کنترل صنعتی اجرایی کرد؟

هدف این دوره آموزشی که در سطح مقدماتی و منطبق بر سرفصلهای رسمی دوره SANS ICS410 و با بهرهگیری از مستندات فنی و آموزشی این دوره (نسخه 2016) تدوینشده است این است که با تمرکز بر سامانههای کنترل صنعتی موجود در زیرساختهای حیاتی، ضمن بیان چالشهای امنیتی آنها، روند حملات و رخدادهای امنیتی مرتبط بررسیشده و درنهایت خطمشیها و سازوکارها امنیتی و مدیریت مخاطرات در این سامانهها معرفی گردد.

در سالهای اخیر با گسترش فناوری شاهد حرکت سامانههای فناوری اطلاعات (IT) و سامانههای فناوری عملیاتی (OT) بهسوی یکدیگر بودهایم. از این پدیده بهعنوان یکی از همگراییهای فرایندهای سایبری با فرایندهای فیزیکی با عنوان تلاقی سایبر-فیزیکی یاد میشود. سامانههای کنترل صنعتی که در صنعت و زیرساختهای حیاتی کشورها مورداستفاده قرار دارند، اغلب توسط شرکتهای محدود و انحصاری تولید میگردند. این سامانهها درگذشته بهصورت جدا از سایر سامانههای دیگر به کار گرفته میشدند و این امر روشی در امن سازی این سامانهها قلمداد میگردید. اتکا فراوان به این ممیزه، تولیدکنندگان و مصرفکنندگان این سامانهها را از پرداختن به سایر لایههای امنیتی غافل کرده بود. استفاده از معماری و پروتکلهای غیر امن و واسطهای غیراستاندارد را میتوان از نتایج این رویکرد دانست [1]. به دلیل نیازمندیهای جدید و توسعه فناوری امروزه این قبیل سامانههای صنعتی، بهتدریج با انواع جدیدتر جایگزین و یا بهروزرسانی میگردند. در سامانههای جدید از پروتکلها و نقاط دسترسی ارتباطی مشترک در شبکهها استفاده میگردد [1]. به علت تفاوتهای متعدد میان امنیت در فضای فناوری اطلاعات (IT) و امنیت در فضای فناوری عملیاتی (OT ) لزوماً نمیتوان راهکارهای عمومی حوزهی سایبری را به حوزهی سایبر-فیزیکی منتقل کرد [1].

در غالب صنایع و زیرساختهای حیاتی شاهد بهکارگیری انواع تجهیزات ارتباطی شبکه نظیر سوییچهای لایه دو و لایه سه، هابها، بریجها، تقویتکنندههای ارتباطی کارتهای شبکه و حتی مسیریابها هستیم. به دلیل اینکه این تجهیزات به شکل کاملاً فعال در شبکهها به کار گرفته میشوند در صورت حمله یا گسترش آلودگی سایبری به این تجهیزات قطعاً شاهد اختلال در صنایع و زیرساختهای حیاتی کشور خواهیم بود. ازاینرو توجه به امنیت سایبر-فیزیکی این تجهیزات باید در دستور کار مدیران صنعت و حراست، مسئولان و سرپرستان، کارشناسان فناوری اطلاعات و شبکههای کنترل صنعتی (واحدهای بهرهبردار و نگهداری) قرار گیرد. در این سند در بخش دوم به بررسی اجمالی حمله بدافزار VPNFilter به سایت صنعتی تولید کلر در اوکراین میپردازیم، در بخش سوم به معرفی ارائه «حملات کنترل صنعتی، از حرف تا عمل» خواهیم پرداخت که انشا الله قصد داریم در روز سهشنبه، ششم شهریورماه (ساعت 11 الی 12)، در محل نمایشگاههای پانزدهمین کنفرانس بینالمللی انجمن رمز ایران (تهران، دانشگاه شهید رجایی) آن را ارائه نماییم. در بخش چهارم به بررسی اجمالی آسیبپذیری حیاتی مسیربابهای میکروتیک خواهیم پرداخت.

در این گزارش 38 صفحه ای به موارد ذیل پرداخته شده است:

در سالهای اخیر با گسترش فناوری شاهد حرکت سامانههای فناوری اطلاعات (IT) و سامانههای فناوری عملیاتی (OT) بهسوی یکدیگر بودهایم. از این پدیده بهعنوان یکی از همگراییهای فرایندهای سایبری با فرایندهای فیزیکی با عنوان تلاقی سایبر-فیزیکی یاد میشود. در یک دهه گذشته به دلیل افزایش حملات سایبری به زیرساختهای حیاتی، امنیت سامانههای کنترل و اتوماسیون صنعتی بسیار موردتوجه قرارگرفته است و در نشستها و محافل بسیاری شاهد صحبت از این نوع حملات هستم. نکتهای که بسیار قابلتوجه است این است که واقعاً در عمل، چگونه انجام یک حمله به سامانههای کنترل صنعتی باوجود بسترهای ارتباطی سنتی آنالوگ و بسترهای به نسبت جدید دیجیتال ممکن است. بهراستی حملاتی نظیر Stuxnet، Industroyer، Triton و VPNFilter در عمل از چه بردارهای حملهای استفاده میکنند؟ آیا همانطور که در بسیاری از محافل بیان میشود، به همان سهولتی که میتوان به یک شبکه غیرصنعتی نفوذ و حمله نمود، به یک شبکه صنعتی با تجهیزاتی نظیر PLC،RTU،HMI و غیره نیز میتوان نفوذ کرد؟ آیا واقعاً میتوان تمامی حملات فراگیر در حوزه فناوری اطلاعات را در حوزه کنترل صنعتی اجرایی کرد؟

جهت کمک به شفاف نمودن مسائل مطرحشده فوق، انشا الله قصد داریم در روز سهشنبه، ششم شهریورماه (ساعت 11 الی 12)، در محل نمایشگاههای پانزدهمین کنفرانس بینالمللی انجمن رمز ایران (تهران، دانشگاه شهید رجایی) ارائهای با مضمون پیادهسازی حملات پایه در شبکههای کنترل صنعتی ارائه نماییم. هدف این ارائه فنی و عملی این است که بهاجمال چند سناریو حمله (حملات شناسایی، ممانعت از خدمات و مردی در میان) بر روی بستر آزمایشی(Test Bed) تجهیزات زیمنس و اشنایدر، اجرا گردد، چالشهای آنها مطرح شود و برخی سازوکارهای امنیتی آنها نمایش داده شود. بهعنوان نمونه دریکی از این سناریوها تلاش خواهیم کرد نشان دهیم چگونه در صورت نفوذ به سامانه صنعتی میتوان به نحوی اطلاعات شبکه را مخدوش نماییم که بدون اطلاع اپراتور، اطلاعات HMI با اطلاعات چرخش موتور در تناقض باشد. از تمامی مدیران، متولیان و مسئولان محترم صنایع که برای این کنفرانس برنامه دارند، دعوت میشود در این برنامه یکساعته شرکت نمایند.

با ما دوره آموزشی عملی « الزامات امنیت در سامانه های کنترل صنعتی و اسکادا» را تجربه کنید. این دوره منطبق بر سرفصل های رسمی دوره SANS ICS410: ICS/SCADA Security Essentials ارائه می شود.

جهت مشاهده و دانلود سند معرفی این دوره آموزشی بر روی این لینک کلیک نمایید.

سرفصل های کلان این دوره (سرفصل های جزئی این دوره در پروپوزال تقدیم می گردد) :

- مقدمهای از سامانههای کنترل صنعتی و اسکادا

- انواع حملات به سامانه های کنترل صنعتی(HMI,PLC,PLC,Enerprise)

- امن سازی تجهیزات و شبکه های کنترل صنعتی

- تحلیل ریسک و ممیزی در سامانه های کنترل صنعتی

- خط مشی هاو مکانیزم ها امنیتی و مدیریت مخاطرات در سامانه های کنترل صنعتی

- 40 ساعت (5 روزکاری)

- امکان برگزاری این دوره به شکل فشرده در پنج روز کاری متوالی وجود دارد.

در این پست یک پادکست با عنوان «دنیای صنعتی در معرض بحران امنیتی است» را معرفی خواهیم کرد. در این پادکست با Eddie Habibi، مدیرعامل شرکت امنیتی PAS یک مصاحبه صورت گرفته است و وی به اختصار به بحث امنیت سیستم های کنترل صنعتی می پردازد و به برخی سوالات پاسخ می دهد. زبان این پادکست انگلیسی است .در این پادکست به موضوعات ذیل پرداخته می شود:

- اهمیت شبکه شدن تجهیزات کنترل صنعتی و مخاطرات جدید

- عدم توجه به امنیت در سامانههای سنتی صنعتی

- بهعنوانمثال در صنایع، سیستمهای عامل ممکن است سالها بدون بهروزرسانیهای امنیتی به کار گرفته شوند و این ازنظر امنیتی میتواند ایجاد چالش نماید.

- توجه به تفاوتهای IT و OT و امکان انتشار تهدیدات از IT به OT

زمانی که مدیر(مدیران) ناآگاه یک صنعت یا یک سازمان ، پروژه ارزیابی امنیتی که حداقل یک ماه زمان (مثلاً) میبرد را در یک هفته توقع دارد انجام دهیم، یا پروژه امن سازی که شش ماه (مثلاً) زمان میبرد را در یک ماه میخواهد تحویل دهیم، راهی باقی نمیماند جز اینکه این فیلم را برایشان نمایش دهیم. مدیر عزیز، سرپرست گرامی:«تو خود بخوان حدیث مفصل ازاین مجمل!»

سامانههای کنترل صنعتی که در صنعت و زیرساختهای حیاتی کشورها مورداستفاده قرار دارند، اغلب توسط شرکتهای محدود و انحصاری تولید میگردند. این سامانهها درگذشته بهصورت جدا از سایر سامانههای دیگر به کار گرفته میشدند و این امر روشی در امن سازی این سامانهها قلمداد میگردید. اتکا فراوان به این ممیزه، تولیدکنندگان و مصرفکنندگان این سامانهها را از پرداختن به سایر لایههای امنیتی غافل کرده بود. استفاده از معماری و پروتکلهای غیر امن و واسطهای غیراستاندارد را میتوان از نتایج این رویکرد دانست [1].به دلیل نیازمندیهای جدید و توسعه فناوری امروزه این قبیل سامانههای صنعتی، بهتدریج با انواع جدیدتر جایگزین و یا بهروزرسانی میگردند. در سامانههای جدید از پروتکلها و نقاط دسترسی ارتباطی مشترک در شبکهها استفاده میگردد [1]. به علت تفاوتهای متعدد میان امنیت در فضای فناوری اطلاعات ( IT) و امنیت در فضای فناوری عملیاتی (OT[1] ) لزوماً نمیتوان راهکارهای عمومی حوزهی سایبری را به حوزهی سایبر-فیزیکی منتقل کرد[1].

در غالب صنایع و زیرساختهای حیاتی شاهد بهکارگیری انواع تجهیزات ارتباطی شبکه نظیر سوییچهای لایه دو و لایه سه، هابها، بریجها، تقویتکنندههای ارتباطی کارتهای شبکه و حتی مسیریابها هستیم. به دلیل اینکه این تجهیزات به شکل کاملاً فعال در شبکهها به کار گرفته میشوند در صورت حمله یا گسترش آلودگی سایبری به این تجهیزات قطعاً شاهد اختلال در صنایع و زیرساختهای حیاتی کشور خواهیم بود. ازاینرو توجه به امنیت سایبر-فیزیکی این تجهیزات باید در دستور کار مدیران صنعت و حراست، مسئولان و سرپرستان، کارشناسان فناوری اطلاعات و شبکههای کنترل صنعتی(واحدهای بهره بردار و نگهداری) قرار گیرد.

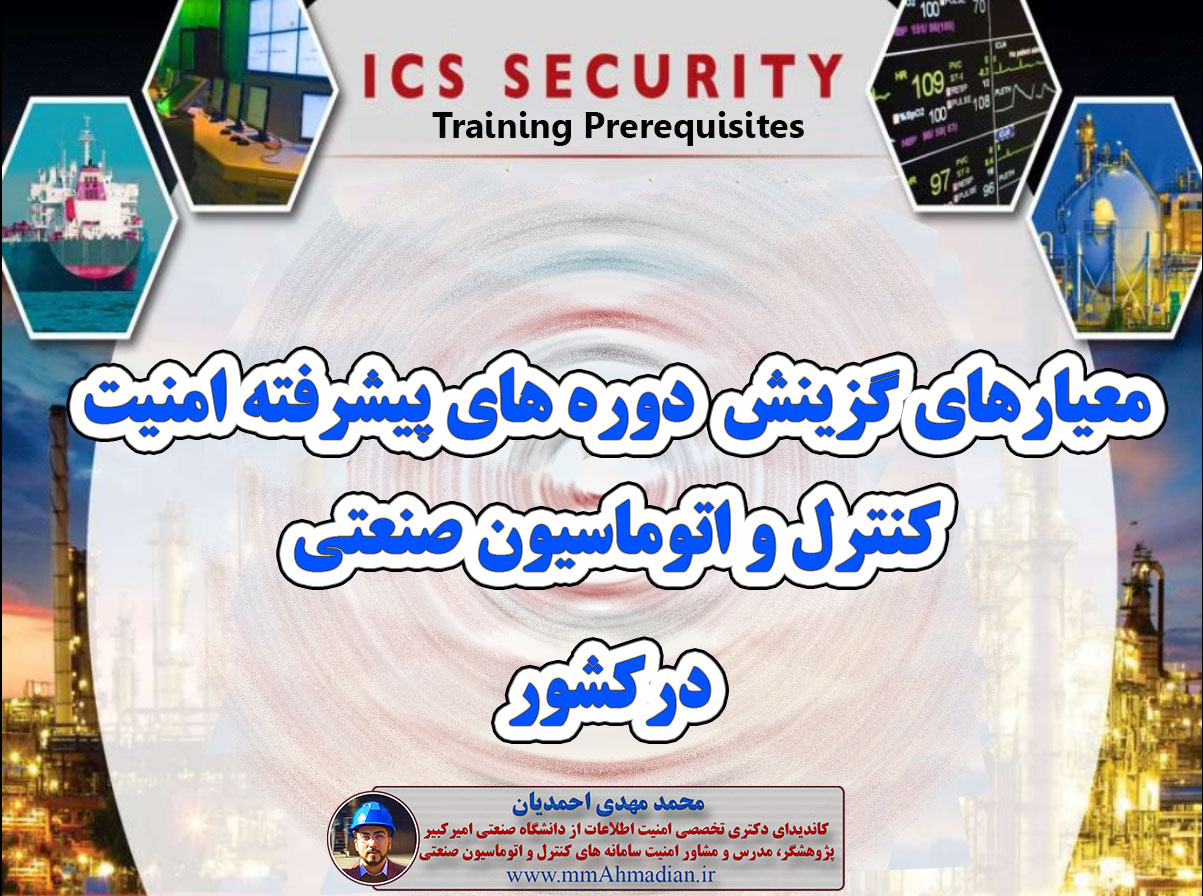

در این سند در بخش دوم به بررسی اجمالی آسیبپذیری سوئیچهای صنعتی زیمنس ( CVE-2018-4833) میپردازیم، در بخش سوم در راستای پاسخ به سوال یکی از مخاطبان گرامی به گزینش دورههای پیشرفته امنیت کنترل و اتوماسیون صنعتی درکشور خواهیم پرداخت .در بخش چهارم مجموعه فیلم حوادث و حملات سایبر-فیزیکی به سامانههای کنترل صنعتی را معرفی خواهیم کرد و نهایتا در بخش پنجم به سوء برداشتی که در بین برخی مدیران صنایع و زیرساختهای حیاتی وجود دارد خواهیم پرداخت.

اخیراً جناب کاظم زاده،یکی از مخاطبین گرامی سمینارها، در این پست پرسش ذیل را مطرح نمودند:

بخشهایی از این نظر که با * مشخص شده، توسط مدیر سایت حذف شده است

سلام جناب دکتر احمدیان

از مقالات آموزشی شما بسیار ممنونم. بنده و همکاران در سمینار اخیر شما حضور داشتیم و استفاده فراوان بردیم. سوالی در مورد دوره آموزشی امنیت کنترل صنعتی sans داشتم، در پروپوزال دوره آموزشی شما سرفصل های sans پوشش داده نشده است، می خواستم بدانم چرا؟ در دوره های دیگر موجود در ایتترنت نظیر دوره های **** *** ***** **** * **** ***** این سرفصل ها پوشش داده شده است. آیا شما نیز این دوره ها را ارائه می کنید؟ شما کدام دوره را توصیه می کنید؟

در مورد این سؤال بهتفصیل پاسخ میدهم چون این مسئله چند ماهی است در چندین جلسه و محفل دیگر نیز مطرحشده است و خالی از لطف نیست که یکبار به شکل مفصل به آن پاسخ دهم.نخست باید به این نکته اشارهکنم که دورههای امنیت کنترل صنعتی غالباً در دو سطح برگزار میشوند؛ سطح نخست عمومی (دورههای مقدماتی) است که این دوره غالباً به شکل کاملاً نظری برگزار میشود، سطح دوم دورههای پیشرفته است که این دورههای باید به شکل نظری و عملی برگزار شوند. آنچه در ادامه مطرح میکنم معیارها و نیازمندیهایی است که یک دوره پیشرفته (مانند دورههای مشابه SANS) باید داشته باشد و شما چنانچه نیاز به برگزاری این دورههای تخصصی دارید فارغ از اینکه چه مدرس یا مدرسینی آن را ارائه می نمایند شرایط ذیل را برای انتخاب دوره و مدرس بررسی نمایید و در نظر بگیرید.